Mein Gutes Recht

CYBER-ANGRIFFE: Nicht mit uns

Die digitale Welt bietet uns viele Vorteile – aber auch Risiken. Cyberkriminelle nutzen immer raffinietere Methoden, um an vertrauliche Daten zu gelangen. Handys, Laptops, PCs, E-Mail-Konten, Social-Media Accounts, usw. sind dabei besonders gefährdet. Welche Angriffsverfahren gibt es?

PHISHING – Die Falle im Posteingang

Phishing (übersetzt „das Angeln nach Passwörtern“) ist eine der häufigsten Methoden. Angreifer versenden gefälschte E-Mails, die seriös wirken, um uns dazu zu bringen:

• Links anzuklicken, die auf gefälschte Webseiten führen

• Anhänge zu öffnen, die Schadsoftware enthalten

• Zugangsdaten preiszugeben

Phishing Angriffe können aber auch über Telefonanrufe, Soziale Medien oder Webseiten passieren. Wer sich täu-schen lässt und auf einer gefälschten Bank-Website arglos zum Beispiel seine Kreditkartennummer einschließlich Gültigkeitsdauer und Sicherheitscode eintippt, gibt den Tätern alles an die Hand, was sie für eine ausgiebige Internet-Shopping-Tour brauchen. Auch gefälschte Websites von Online-Versandhändlern zielen darauf ab, mit ausspionierten Account-Daten auf fremder Leute Kosten einzukaufen. Zu den Hauptgefahren von Phishing zählen demnach finanzielle Schäden.

Phising Mails erkennen – 5 Tipps

1. KENNE ICH DEN ABSENDER?

Achte auf die Domain: Wenn sie dir gar nicht bekannt oder komisch vorkommt, werde aufmerksam!

2. IST DER BETREFF SPEZIFISCH?

Kannst du den Betreff einordnen? Allgemein gehaltener Betreff wie „Rechnung“ oder „Mahnung“ können Anhaltspunkte für betrügerische Mails sein.

3. IST DER INHALT DER MAIL SINNVOLL?

Fehlt eine persönliche Anrede, Fehler in der Grammatik oder kommt dir der Inhalt ungewöhnlich und unerwartet vor, sei vorsichtig.

4. BESTEHT DER ABSENDER AUF DRINGENDEN HANDLUNGSBEDARF?

Aufforderungen wie zB „Aktualisieren sie umgehend ihre Daten" oder "Wir müssen ihr Konto sperren“, Drohungen mit Aufforderungen sofort aktiv zu werden, sind jedenfalls ein Warnsignal.

5. ANHÄNGE ODER LINKS ERWARTET?

Du bekommst eine Rechnung ohne vorherige Bestellung. Besondere Vorsicht bitte bei Anhängen in .exe, .doc oder .zip, die du nicht erwartest. Dadurch können Schadprogramme auf deinem Computer aktiviert werden. Auch auf unbekannte Links sollte nicht geklickt werden.

MALWARE – SCHADSOFTWARE

Malware steht für „Malicious Software“ und bezeichnet jede Art von schädlicher Software, die entwickelt wurde, um Computer, Netzwerke oder mobile Geräte zu infizieren und Schaden anzurichten.

Was macht Malware? Daten stehlen: Passwörter, Bankdaten oder vertrauliche Informationen. Systeme beschädigen: Dateien löschen, Betriebssysteme lahmlegen. Kontrolle übernehmen: Geräte fernsteuern oder für weitere Angriffe nutzen.

Arten von Malware

Viren sind Programme, die sich an andere Dateien anhängen und sich verbreiten, wenn diese Dateien geöffnet werden. Sie beschädigen Daten und stören Systeme.

Trojaner bezeichnet man Schadsoftware, die sich als nützliches oder legitimes Programm tarnt. Ziel ist es, Zugangsdaten zu stehlen, Hintertüren zu öffnen oder weitere Schadsoftware nachzuladen.

Spyware ist darauf ausgelegt, Benutzeraktivitäten heim-lich zu überwachen und Daten zu stehlen, ohne dass der Nutzer es bemerkt. Sie sammelt persönliche Daten wie Passwörter, Kreditkarteninformationen, E-Mail-Adressen oder kann Tastureingaben aufzeichnen (Keylogger).

Ransomware verschlüsselt Daten und fordert Lösegeld.

Würmer verbreiten sich selbstständig im Netzwerk und benötigen keine Benutzeraktion. Würmer identifizieren Netzwerke, verbrauchen Ressourcen, etc und nutzen Sicherheitslücken, um sich automatisch weiterzuverbreiten.

Wie gelangt Malware auf Geräte?

Über Phishing-E-Mails mit schädlichen Anhängen, durch Downloads von unsicheren Webseiten und auch über Sicherheitslücken in Software. Schutzmaßnahmen:

• Antivirensoftware installieren und aktuell halten

• Updates regelmäßig durchführen.

• Keine unbekannten Anhänge oder Links öffnen.

• Backups erstellen.

94% aller Schadsoftware wird via E-Mail in die Systeme übertragen. So schützt du dich: Installiere nur Software aus vertrauenswürdigen Quellen. Halte dein Betriebssystem und deine Programme aktuell und nutze Antivirensoftware, welche regelmäßige Scans durchführen.

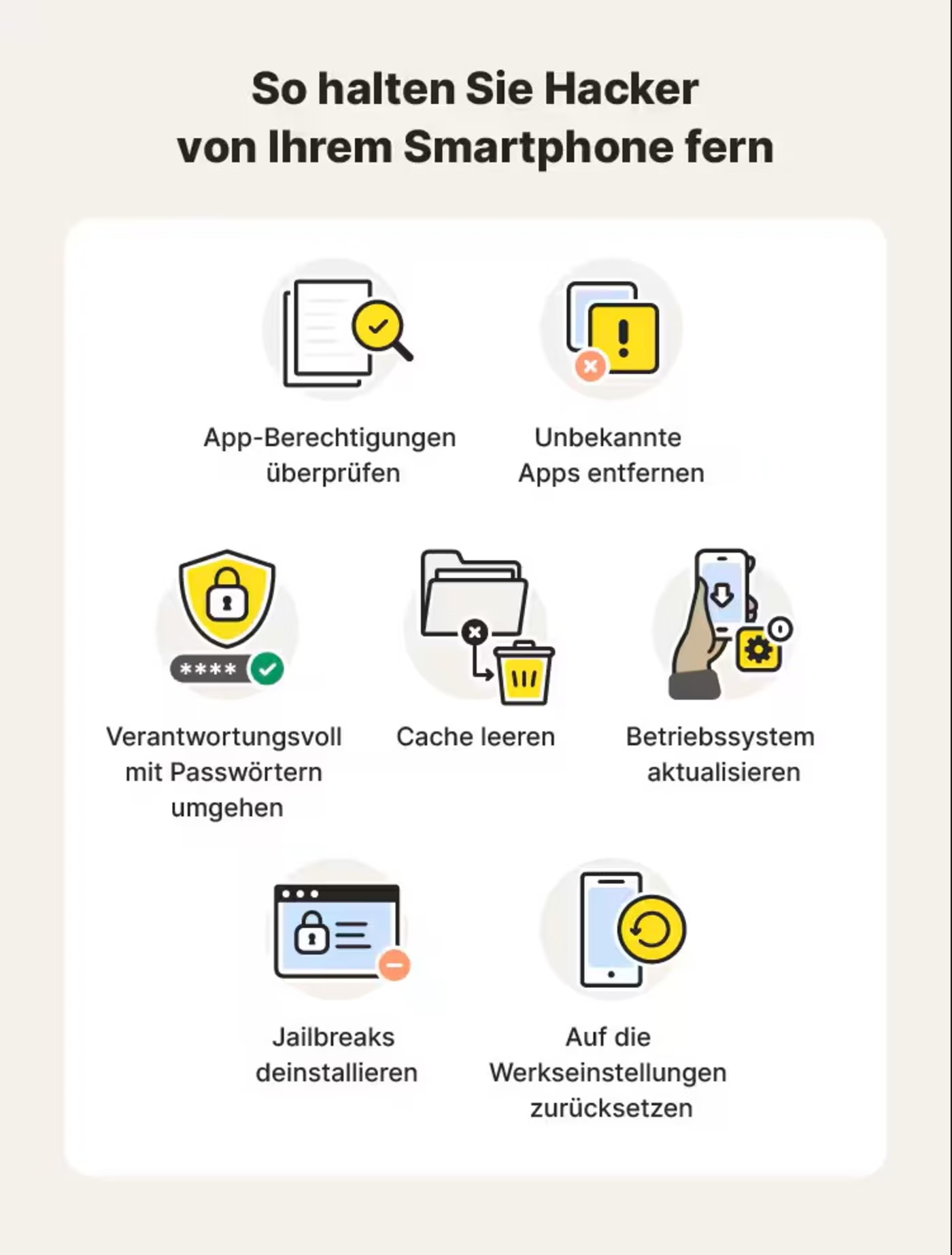

Smartphone – Schutz

Nach dem Herunterladen einer App wirst Du möglicherweise gebeten, diverse Zugriffsberechtigungen zu gewähren, unter anderem auf Folgendes: Kamera - Mikrofon - GPS-Ortung – Kontakte - Fotos. Wenn Du verhindern möchtest, dass Apps – und damit auch etwaige Hacker – deine Privatsphäre verletzen können, überprüfe und ändere eventuell die App-Berechtigungen in deinen Einstellungen. Wenn Du eine App nicht selbst heruntergeladen hast, lösche sie. Bei einer unbekannten App könnte es sich um das Werkzeug eines Hackers handeln, die dem Gerät schaden könnte. Das Entfernen unerwünschter oder auch ungenutzter Apps ist auch eine hervorragende Möglichkeit, dein Handy aufzuräumen.

TIPPS zum Schutz

• Displaysperre auf dem Smartphone aktivieren. Richte dafür eine Bildschirmsperre mit PIN oder biometrischen Daten ein und wähle eine schwer zu erratende Kombination.

• Aktiviere zudem die PIN-Abfrage für deine SIM-Karte. Dadurch verhinderst du, dass unbefugte Personen auf deine SIM-Karte zugreifen können.

• Installiere Betriebssystem- und App-Updates zeitnah, denn die Updates schließen Sicherheitslücken und erschweren Hackern den Zugriff auf dein Gerät.

• Lade Apps nur aus vertrauenswürdigen Quellen, wiebeispielsweise dem offiziellen App Store, herunter.

• Installiere eine Antivirus-App auf deinem Smartphone.Eine gute Antivirus-App bietet zusätzlichen Schutz vor einer Malware.

• Nutze eine Zwei-Faktor-Authentifizierung. Dies Authentifizierungsmöglichkeit schützt die wichtigen Kontenund Apps vor unbefugten Zugriffen.

• Schränke auch deine App-Berechtigungen ein und begrenze die Zugriffsrechte deiner Apps.

Alltagstipps

• Vermeide verdächtige Links und öffne keine Anhänge von unbekannten Absendern.

• Deaktiviere stets Drahtlosschnittstellen und schalte Bluetooth, WLAN und NFC aus, wenn du sie nicht benötigst.

• Lass dein Smartphone nicht unbeaufsichtigt. Nur so kannst du verhindern, dass unbefugte Personen Manipulationen an deinem Handy vornehmen.

• Willst du dein Handy verkaufen, solltest du das Gerät stets auf Werkseinstellungen zurücksetzen. Dadurch löschst du die Daten auf deinem Smartphone und verhinderst, dass andere Personen auf die Daten zugreifen können.

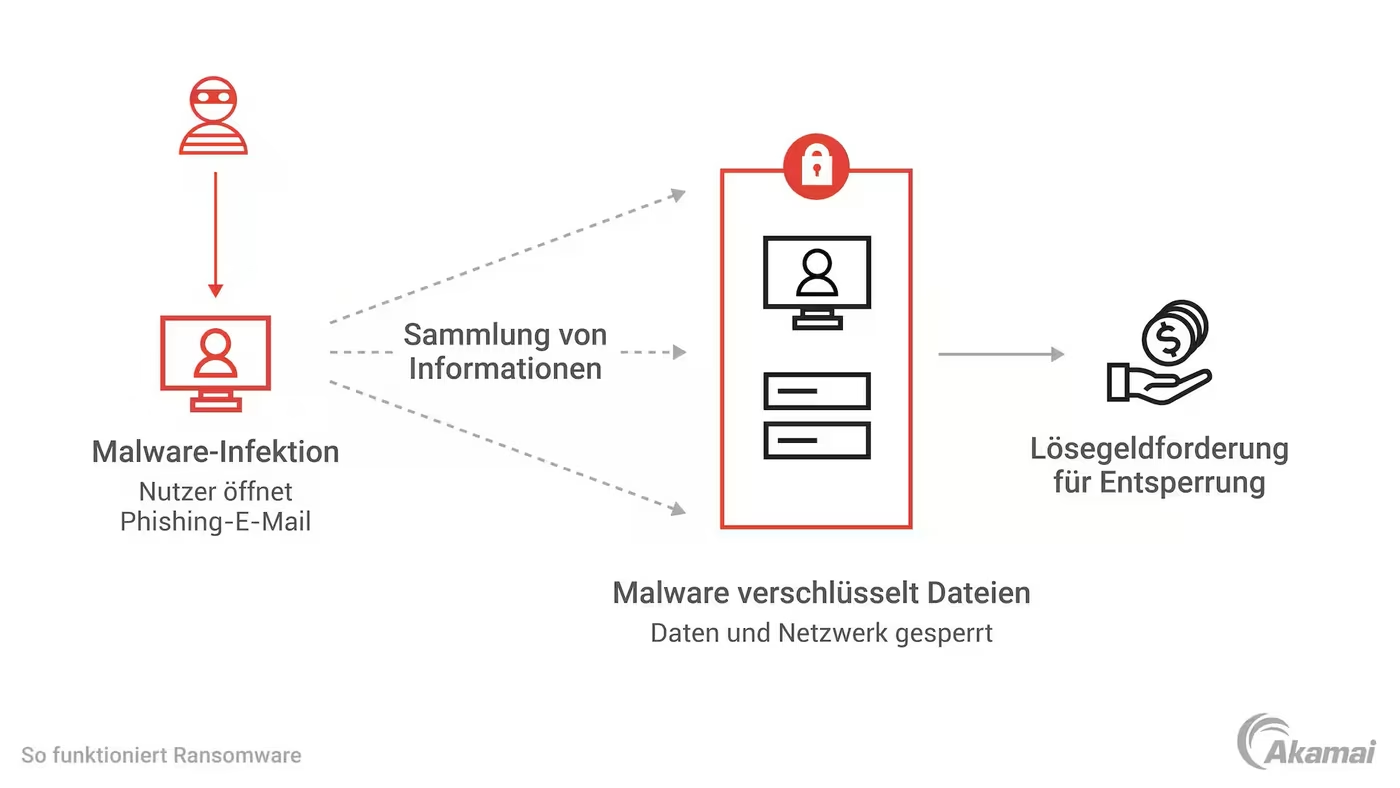

RANSOMWARE: ERPRESSUNG DURCH DATENVERSCHLÜSSELUNG

Ein Ransomware-Angriff ist eine Form von Cyberkriminalität, bei der Malware auf einem Gerät installiert wird, um Daten zu verschlüsseln und den Zugriff darauf zu blockieren. Die Angreifer fordern anschließend ein Lösegeld (engl. ransom), meist in Kryptowährungen, um die Daten wieder freizugeben.

Wie funktioniert ein Ransomware-Angriff?

Infektion über Phishing-E-Mails mit schädlichen Anhängen oder Links, durch kompromittierte Webseiten, Downloads, über Sicherheitslücken in Software oder Betriebssystemen. Sobald die Malware aktiv ist, verschlüsselt sie Dateien auf dem Gerät oder sogar im gesamten Netzwerk. Der Nutzer kann nicht mehr auf seine Daten zugreifen. Die Angreifer zeigen eine Nachricht an, in der sie ein Lösegeld fordern. Oft wird mit Datenverlust oder Veröffentlichung sensibler Informationen gedroht, wenn nicht gezahlt wird.

Warum ist das gefährlich?

• Privater Datenverlust.

• Datenverlust kann ganze Unternehmen lahmlegen.

• Selbst nach Zahlung des Lösegelds gibt es keine Garantie.

• Angriffe können sich auf andere Systeme im Netzwerk ausbreiten.

2020 brachte der Snake-Ransomware-Angriff die globalen Betriebsabläufe von Honda zum Erliegen. In derselben Woche legte Snake, eine Dateiverschlüsselungs-Malware, auch das südamerikanische Energieverteilungsunternehmen Enel Argentina lahm. 2019 verschlüsselten Cyberkriminelle Dateien, die die Computernetzwerke von Pemex, dem staatlichen mexikanischen Gas- und Ölkonzern, zum Erliegen brachten, und verlangten 5 Millionen US-Dollar für die Wiederherstellung. Und im Jahr 2017 infiziete der Kryptowurm Wanna-Cry unter Ausnutzung einer Schwachstelle in Microsoft Windows weltweit 230.000 Computer.

Wie groß ist die Gefahr von Ransomware-Attacken für private Anwender:innen in Österreich?

Private Anwender:innen wären in so einem Fall vielleicht nicht bereit zu zahlen, weil beispielsweise private Fotos verschlüsselt worden sind. Aus diesem Grund werden Privatpersonen eher seltener zur Zielscheibe von Ransomware Attacken, auch wenn es natürlich vorkommt. Bei privaten Endgeräten liegen die Forderungen im Bereich von € 1.000 bis maximal € 10.000. Im Normalfall wissen die Betrüger:innen sehr genau, was sie fordern können. Bei größeren Unternehmen kann es sich auch um Millionenbeträge handeln. Schätzungsweise zielen 95 % aller Ransomware-Angriffe auf Unternehmen ab.

Wie kann man sich schützen?

• Regelmäßige Backups auf externe Speicher.

• Aktuelle Software und Sicherheitsupdates installieren.

• Antivirus- und Endpoint-Schutz verwenden.

• Keine unbekannten Anhänge oder Links öffnen.

• Melde verdächtige Aktivitäten sofort.

SOCIAL ENGINEERING – MANIPULATION STATT TECHNIK

Die Technik, Menschen durch Vortäuschen einer falschen Identität, durch Wecken von Ängsten oder Anspielen auf Hilfsbereitschaft zu manipulieren, nennt man Social Engineering = emotionale Manipulation von Personen. Aufgrund des feh-lenden persönlichen Kontaktes ist diese Art besonders gefährlich. Hier setzen Angreifer auf menschliche Schwächen und Versuchen ihre Opfer durch emotionale Manipulation dazu zu bringen, persönliche Daten preiszugeben oder schädliche Inhalte anzuklicken. Sie geben sich z. B. als IT-Mitarbeiter aus und fordern vertrauliche Informationen.

Vor dem eigentlichen Angriff versuchen Cyberkriminelle durch Beobachtung möglichst viel über ihre Opfer herauszufinden.Sie spionieren sie aus und sammeln Informationen, die ihnen später helfen, sie durch ein falsches Gefühl der Sicherheit hinters Licht zu führen. Eine beliebte Masche besteht darin vorzugeben, dass es einen Zwischenfall in einem der Konten ihres Opfers gab, um so Besorgnis bei der betroffenen Per-son auszulösen. In anderen Fällen versuchen sie, ihr Opfer durch eine vorab sorgfältig geplante Kontaktaufnahme – zum Beispiel indem sie vorgeben, sich verwählt zu haben – näher kennenzulernen und dessen Vertrauen zu gewinnen. Sobald das nötige Vertrauen aufgebaut ist, ist es oft ein Leichtes, das Opfer zum Klick auf einen Link oder zur Freigabe per-sönlicher Daten zu bewegen. Zu den geläufigsten Aten von Social-Engineering-Angriffen gehören Phishing, Whaling, Vishing und Scareware.

Social-Engineering-Methoden tragen maßgeblich zum Erfolg verschiedener Cyberangriffe bei. Sie machen sich mensch-liche Verhaltensmuster zunutze, um gezielt die Gefühle der Opfer zu manipulieren. Solche Methoden können deshalb unabhängig von technischen Schutzmaßnahmen zum Erfolg führen. Tatsächlich nutzen mehr als 82 Prozent aller Cyber-angriffe den Menschen als Schwachstelle zu ihren Gunsten aus. Daher gib niemals Passwörter oder vertrauliche Daten am Telefon oder per E-Mail weiter. Sei skeptisch bei ungewöhnlichen Anfragen.

7 goldene Regeln gegen Social Engineering

Sei auf der Hut vor bösartigen E-Mail-Anhängen

- Ignoriere Anhänge bei unangeforderten E-Mails von unbekannten Absendern

- Öffne nur bekannte, unschädliche Dateiarten

- Frage im Zweifel beim Absender nach oder lasse die E-Mail von der IT prüfen

- Halte den Webbrowser aktuell und installiere Erweiterungen mit Bedacht

Erkenne Phishing-Versuche

- Sei skeptisch gegenüber der E-Mail-Absender-Angabe

- Enthülle die tatsächliche URL von Links in E-Mails durch Überfahren mit der Maus

- Gib die URL direkt im Browser ein statt Links aus E-Mails zu folgen

Wähle einzigartige Kennwörter

- Verwende einmalige, lange, komplexe Kennwörter: zufällig generierte Zeichenketten, Passwortsätze, Diceware, mnemonische Passwörter

- Nutze eine Passwort-Management-Software

- Wähle, wenn angeboten, eine Mehrfaktor-Authentifikation

Behalte die Kontrolle am Telefon

- Sei skeptisch gegenüber Telefonnummern von Anrufern oder SMS-Absendern

- Mache dir den Vertraulichkeitsgrad von Informationen bewusst, ehe du sie am Telefon kommunizierst

- Halte im Zweifel Rücksprache und rufe zurück

- Notiere eine Gedankenstütze, um freundlich Nein zu sagen

Schütze dich in fremden WLANs

- Nutze in fremden WLANs das Unternehmens-VPN

- Achte auf HTTPS (Schloss-Symbol)

- Nimm alle Warnmeldungen ernst

Sei vorsichtig mit mobilen Datenträgern

- Schließe nur organisationseigene USB-Sticks an

- Speichere sensible Daten nur verschlüsselt

- Achte bei Smartphones darauf: Telefon verschlüsseln, Bildschirm sperren, Mitlesen verhindern

- Wirke auch dem Verlust analoger mobiler Datenträger (Papier) entgegen

Durchschaue Trickbetrüger

- Sei dir über die Identität deines Kommunikationspartners sicher

- Sei unempfänglich für Versuche dich unter Zeitdruck zu setzen

- Wähle einen zweiten Kanal für Rückfragen

- Halte dich an etablierte Prozesse

Fazit

Cyber-Sicherheit beginnt bei jedem Einzelnen von uns. Unsere Aufmerksamkeit muss sich dafür schärfen, Gefahren zu erkennen und wachsam zu bleiben. Ge-nauso wichtig ist die Einhaltung von Sicherheitsricht-linien. Falls du Auffälligkeiten erkennst, melde dich bei der IT, bei der Polizei und anderen Ansprechpart-nern. Nur GEMEINSAM und mit Solidarität können wir uns, unsere Kinder und unsere Unternehmen vor digitalen Bedrohungen schützen.

Quellen:

https://www.youtube.comwatch?v=w5bmv3XDJbg

de.norton.com/blog/how-to/how-to-remove-a-hacker- from-my-phone

de.norton.com/blog/how-to/how-to-remove-a-hacker- from-my-phone

https://praxistipps.chip.de/handy-hacken-so-schuetzen-sie-sich-vor-angriffen_34833

https://www.akamai.com/de/glossary/what-is-ransomware

https://www.onlinesicherheit.gv.at

https://sosafe-awareness.com/de/glossar/social-engineering/